Wi-Fi技術講座

第18回 公衆サービス認証方式

技術・調査委員会

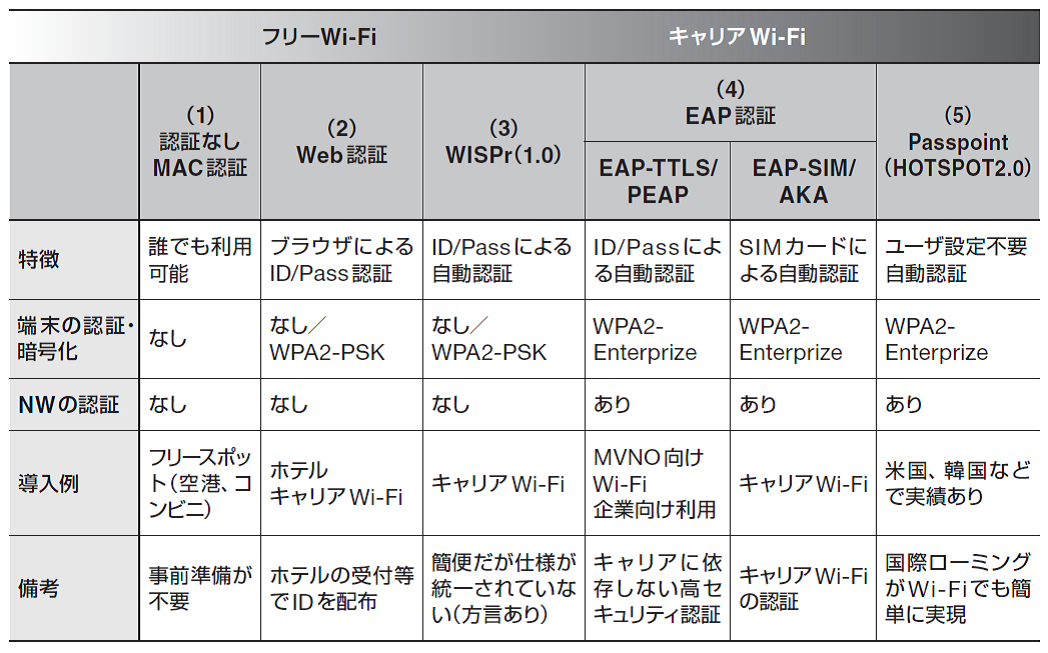

Wi-Fiはその成り立ちから、基本は簡便な手順で接続できるように作られていますが、公衆無線LANサービスとして利用する場合は、一つのデータベース(ユーザDB)に登録されているユーザデータをもとに、全てのアクセスポイントからのアクセスに対して同一の認証をする必要があります。公衆サービスの認証方式は、その簡便さとセキュリティのレベルにより下表のような方式があります。

(1)認証なし

空港や鉄道などで利用されるフリーWi-Fiを想定すると、訪日外国人のような一時的に利用する人が多いと想定され、そういった利用者に対して、個々にPSKのキーワードやID/パスワードを事前に配布するのは、手続きが面倒になります。

そこで、旅行者などが簡単にWi-Fiを使えるように、認証をしない方式が利用されています。この場合、ユーザはキーワードなどの情報を入力する必要がないので、誰でも簡単にフリーWi-Fiを利用できます。

ただし、誰が使っているかが不明なために犯罪に利用される心配があることから、本人確認のため、メールアドレスやSNS アカウント、電話番号との紐付けの登録を行う方式も採用されています。

また、2回目以降にこうした登録手続きを行うことは不便なため、端末のMACアドレスを記憶しておき、同じアドレスが接続に来た時には再度手続きを行うことなく接続できるようにしている事例もあります。

(2)Webブラウザを用いたユーザ認証(Web 認証)

Web 認証はその簡便さから、最も広く使われている方式です。端末からのアクセスを強制的に認証サーバに転送して認証を行うものです。通称Web 認証と呼ばれておりますがキャプティブポータル(Captive Portal)と呼ばれることもあります。認証機能については、基地局で直接行うものもあれば、ネットワーク側にサーバを設けて対応する場合もあります。さらには、複数のWi-Fiのアクセスポイントを管理する無線 LANコントローラを用いたアクセスポイントの場合には、コントローラそのものにその機能を持っているものもあります。

通常はブラウザで接続を行い、ユーザ IDとパスワードを入力する形式が用いられます。PCやスマートフォンにはブラウザソフトウェアが最初から入っていますので、通常特に制限なくあらゆる端末がつながる点がメリットです。Web 認証では、認証とWi-Fiの暗号化は独立に行われますので、Wi-Fiを暗号化するためにはWPA2-PSKなどの方式を活用することが必要になります。

この認証方式では、認証が完了する前にとりあえずIPアドレスは取得できてしまうのでWi-Fiとしては接続が完了しますが、認証が終わるまではネットワークにはアクセスできません。画面の表示上はすでにWi-Fiに移行(つまりネットワークインターフェースはWi-Fiを選択)しているので、ユーザにとってみると、LTEが利用できる場合であってもインターネットにアクセスできない状態となります。

(3)Wireless Internet Service Provider Roaming(WISPr)

WISPrはその名の通り、もともとは無線ISPのローミングのために作られた方式ですが、もともとWi-FiアライアンスでVer.1.0が規定され、その後別の組織でVer. 2.0が規定されたものの、ほとんど普及しませんでしたので、現在利用されているのはVer.1.0(ただし、規定がメンテナンスされていないためにいろいろな方言があります)になります。ネットワーク側に認証サーバを置き、端末側はWeb認証と同様にOpenまたはWPA2-PSKでの接続を想定しています。

接続までの手順はWeb 認証と同様ですが、認証サーバに転送された後、XML形式でやり取りするところが異なります。きちっとしたブラウザを持っていない端末でもこのXML形式のやりとりさえサポートすれば認証することが可能になります。最近のスマートフォンの場合はこのWISPrをサポートする端末も多く、Wi-Fi接続時にWISPrの認証画面が自動的に立ち上がり、IDとパスワードを入力することにより認証を完了できます。本方式は、比較的簡単にサーバ側を構築することができ、端末側の機能にもよりますが、もし認証画面での認証がうまくいかない場合Wi-Fiを切断しますので、Web 認証にあったような認証前のインターネットが接続不可といったことが発生しない点がメリットです。

(4)EAP認証(WPA2 Enterprise)

WPA2 Enterpriseの機能を公衆サービスに導入した方式です。認証対象はWPA2Enterpriseで述べたように、ID/パスワード、証明書、SIMカードなどがあります。モバイル通信事業者は、従来型のWPA2- PSKとWeb認証を組み合わせた認証(例えばドコモの場合は0000docomo)に加えて、セキュアなこのEAP認証も合わせて提供しています(例えばドコモの場合は0001docomo)。認証対象は携帯通信の認証時に加入者情報として利用されているSIMカードになります。暗号化については、SIMカードの情報をベースに前述したAESを用いて、端末毎に異なるキーワードをダイナミックに生成して暗号化通信しますので、セキュリティは携帯電話並みとなります。

この方式を用いれば自動的にWi-Fi接続を完了させることができるため、例えばスマートフォンの場合、ユーザの知らない間にWi-Fiに切り替わっていることもしばしば発生します(その逆もあります)。

Wi-Fiに切り替わっているかどうかは、画面上部にWi-Fi の印が表示されているかどうか確認する必要がありますが、Wi-Fi接続中だと思って大きなファイルをダウンロードしたところ、LTEに切り替わっていて、高額な請求をもらってしまうという事例もあるので注意が必要です。

(5)Passpoint(HOTSPOT2.0)

Passpointは、Wi-Fiで規定されているWPA2 Enterpriseと認証サーバを連携してセキュアな接続を実現する方法として規定されました。当初はHOTSPOT2.0と呼ばれていましたが、Wi-Fiアライアンスで相互接続可能な方式としてPasspointという名で規定されました。

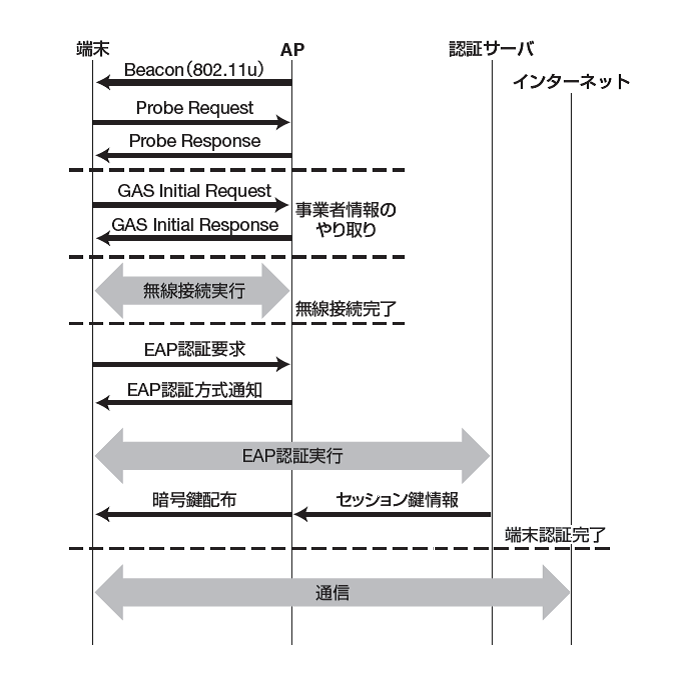

接続までのシーケンスを下図に示します。

単なるEAP認証と異なるポイントは、アクセスポイントから報知されるビーコンにネットワークの情報を埋め込み(802.11u)、実際に接続する前に接続可能なAPかどうか確認するシーケンスが最初に走ります。また、スマートフォンなどの端末において認証はバックグラウンドで自動的に行われるため、もし認証がうまくいかなかった時は、Wi-Fi に接続することなくLTEを継続して使えることになります。

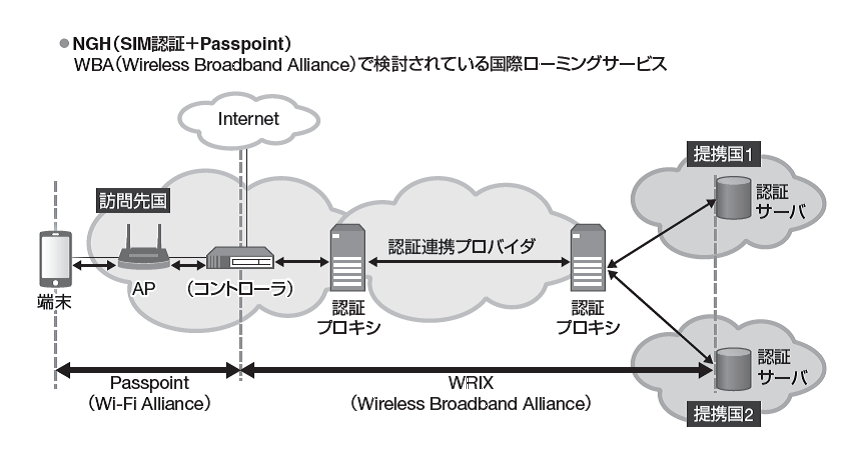

このPasspointを用いてモバイル通信のローミングという観点で規定したものがNGH(Next Generation Hotspot)です。世界の主要キャリアが構成員となっているWBA(Wireless Broadband Alliance)という組織で規定されました。モバイルを前提としているため認証はSIM 認証としています。無線区間の規定であるPasspointに加えて、キャリア間ローミングに必要な認証情報や課金情報のやりとりについてWRIXという規定を行い、相互接続を可能としています。

NGHはSSIDとは無関係に接続がコントロールされますので、自国のキャリアとローミングの契約をしておけば、ユーザはWi-FiのSSIDを全く意識することなく、SIM認証で世界中どの国に行ってもシームレスに利用できることになります。

何もかも便利なPasspointですが、やはりAP やネットワークに機能配備が必要であり、実現にはコストがかかるため、日本ではこれまでのところ普及は進んでいませんが、WBAの主要メンバーである海外キャリアでは導入が行われています。

参考文献:

『Wi-Fiのすべて 無線LAN白書2018』 小林 忠男監修 リックテレコム発行

◆Wi-Fi技術講座一覧◆

Wi-Fi技術講座 第1回 2.4G帯と5G帯の使い分け

Wi-Fi技術講座 第2回 Beaconはお知らせ信号

Wi-Fi技術講座 第3回 Wi-Fiのルール CSMA/CA

Wi-Fi技術講座 第4回 認証と暗号化の取り決め

Wi-Fi技術講座 第5回 高速化のための技術

Wi-Fi技術講座 第6回 高速化のための技術MIMO

Wi-Fi技術講座 第7回 ハンドオーバーの動き

Wi-Fi技術講座 第8回 Wi-Fiとキャリアネットワーク

Wi-Fi技術講座 第9回 iPhoneのハンドオーバーについて

Wi-Fi技術講座 第10回 Wi-Fi Vantageの狙いと効果

Wi-Fi技術講座 第11回 OFDMについて

Wi-Fi技術講座 第12回 Wi-Fiシステム構築 実践編

Wi-Fi技術講座 第13回 WPA3 とEnhanced Open

Wi-Fi技術講座 第14回 Enhanced Open

Wi-Fi技術講座 第15回 Wi-Fiの周波数

Wi-Fi技術講座 第16回 Wi-Fiの伝送方式

Wi-Fi技術講座 第17回 認証・暗号化方式

■Wi-Biz通信(メールマガジン)の登録はこちら