技術情報

「無線LANただ乗り、無罪」について

NTTブロードバンドプラットフォーム 北條博史

4月27日、東京地裁の刑事事件の判決がマスコミで大きく取り上げられました。

「無線LANただ乗り、無罪」などのタイトルで、多くの皆さんが驚いたことと思います。私も、多くの報道記事やネットの解説を読みました。それらの情報をもとに事件の内容を整理してみました(判決文を精査していませんので実際とは少し異なる点があっても、ご容赦願います)。

結論から言うと判決は懲役8年の有罪だったそうですが、なぜこんなタイトルが付いたかというと、この犯人は複数の不適切な行動をとり、メインの犯罪は有罪となったが、その中の一つの電波法違反は無罪となったということのようです。

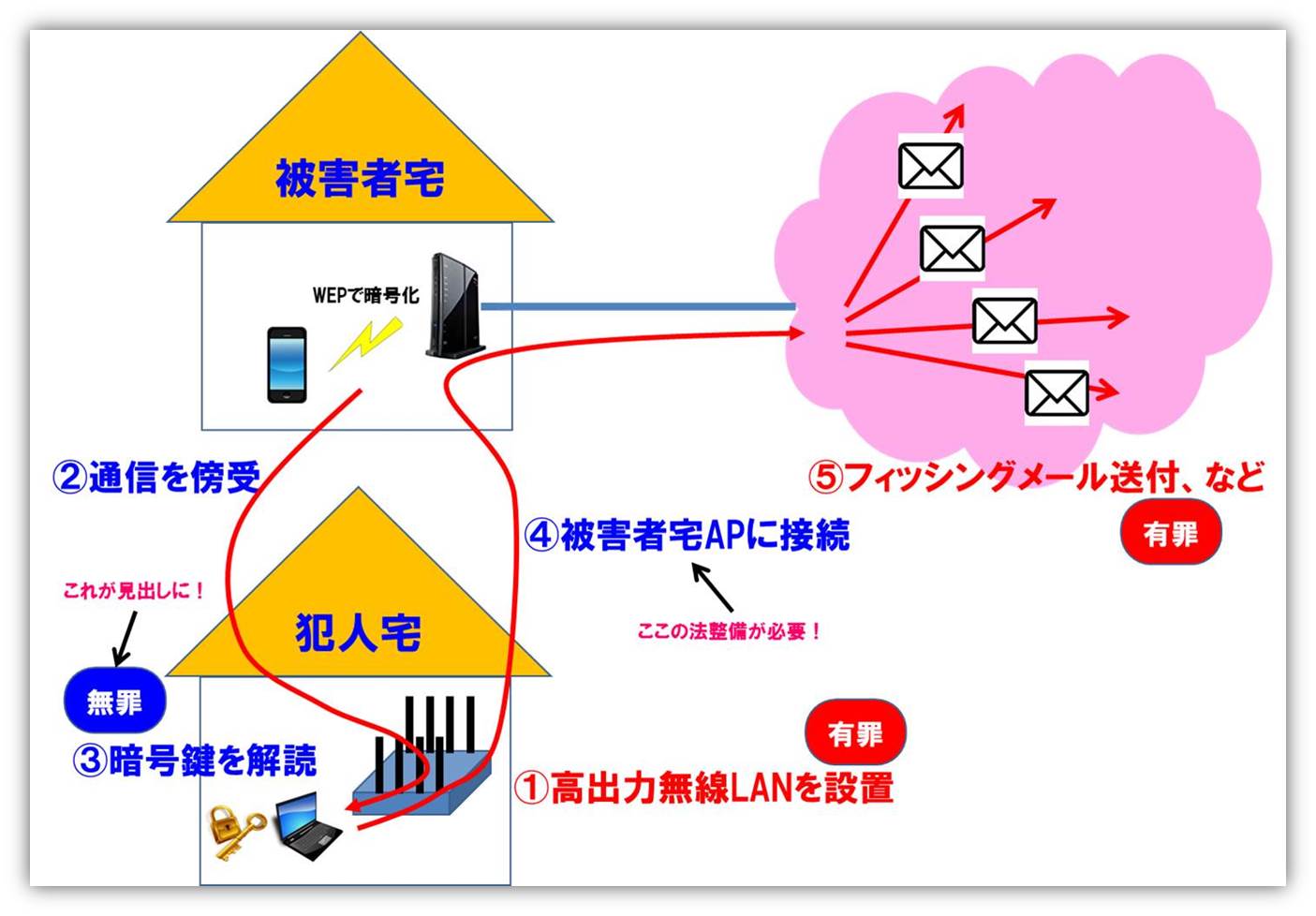

ではこの犯人は何をやったかというと図の通りになります。

① 海外からの直輸入か何かで、日本の電波認証が取れていない高出力の無線LANを購入し設置・利用した。

→ 無許可の無線局の開局になるため、電波法違反

② この機器を使って近所の被害者宅の無線LAN(WEPキーで暗号化)を傍受した

→ 傍受そのものは違反ではない(争点ではない?)

③ WEPの暗号鍵解読ツールで暗号鍵を解読

→ これが今回、話題となった無罪判決

④ 解読した暗号鍵を使って被害者宅の無線LANに接続

→ これが「ただ乗り」。でも、そもそも争点になっていない?

⑤ 被害者宅の無線LANを経由してフィッシングメールの送付、ID/パスの窃用等を行う

→ 不正アクセス禁止法違反、電子計算機使用詐欺、などで有罪(懲役8年)

明らかな犯罪は①⑤ですが、②③④については、すべて悪いことのように見えますが、日本の法律の場合、単純ではありません。

まず、盗聴(無線の傍受)は単独では犯罪にはなりません。盗聴したものを第三者に漏らしたり、情報を使って何か行動した場合に犯罪になります。したがって②は犯罪ではありません。

また、「ただ乗り」に該当する④はそもそも争点にすらなっていなかったようです。

この場合、犯人が被害者宅のサーバの共有ファイルをコピーしたり、被害者の通信を覗いて、第三者に漏らしたりすると犯罪なのですが、単に「ただ乗り」するだけだと、通信の世界には住居侵入罪のようなものはないので罪に問えないそうです(そもそも法律が現実に追い付いていないということのようです)。

結局、今回の判決で判断されたのは、暗号鍵の解読が盗聴か否かということです。暗号鍵が通信の内容であれば盗聴なのですが、暗号鍵は変換(暗号化)するためのキーであって通信そのものではない、「したがって盗聴ではない→無罪」というのが今回の判決のキモのようです。

「無線LANただ乗り、無罪」という過激なタイトルですが、この場合むしろ④が問題なのであって③はあまり重要ではないと思いませんか。

最後に、今回のような「ただ乗り」をされないためにどうすればいいかというと、最新のAP(セキュリティ設定)を使えば問題ありません。

え!それだけ……?と言われそうですが。是非、ご注意を!

■Wi-Biz通信(メールマガジン)の登録はこちら